Secure Phone Google Pixel

Cod. 06-133

Secure Phone es el dispositivo más seguro, sin servicios de terceros, controlado totalmente por el cliente y con cifrado de grado militar.

¿Por qué se creó el smartphone Secure Phone?

Todas las soluciones seguras existentes del mercado tienen al menos uno de los siguientes inconvenientes:

1) Llamadas seguras que se inician y / o pasan por servidores de terceros (proveedor de soluciones, Apple, Google, Facebook) que pueden actuar como un único punto de ataque, permitiendo el robo de información de usuarios en un solo intento.

2) Los teléfonos cifrados atraen una atención innecesaria e incluso pueden ser confiscados en determinadas situaciones, como al cruzar fronteras. Además de eso, los métodos de bajo perfil también se pueden aplicar tan pronto como el usuario revela que está usando un teléfono especial.

3) Protocolos estándar, como los protocolos SRTP y ZRTP, que revelan la comunicación cifrada a los proveedores de red. En algunos países, como los Emiratos Árabes Unidos, esos protocolos están bloqueados de forma predeterminada.

4) Sin protección contra virus y software espía. Esto hace que un buen cifrado sea inútil, ya que hay una serie de virus, troyanos y exploits que pueden capturar el audio del teléfono o la vista de la pantalla, robar las credenciales de usuario, etc.

El smartphone Secure Phone cierra todas las brechas de seguridad:

DESCRIPCIÓN GENERAL

-Información cifrada:

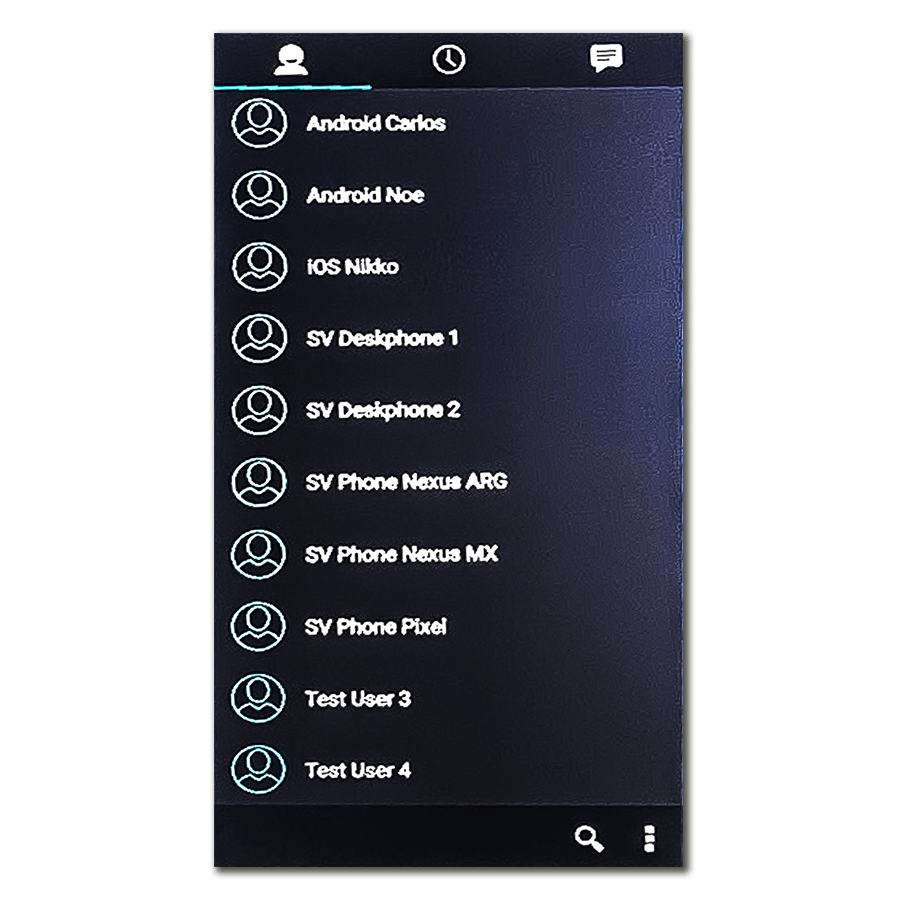

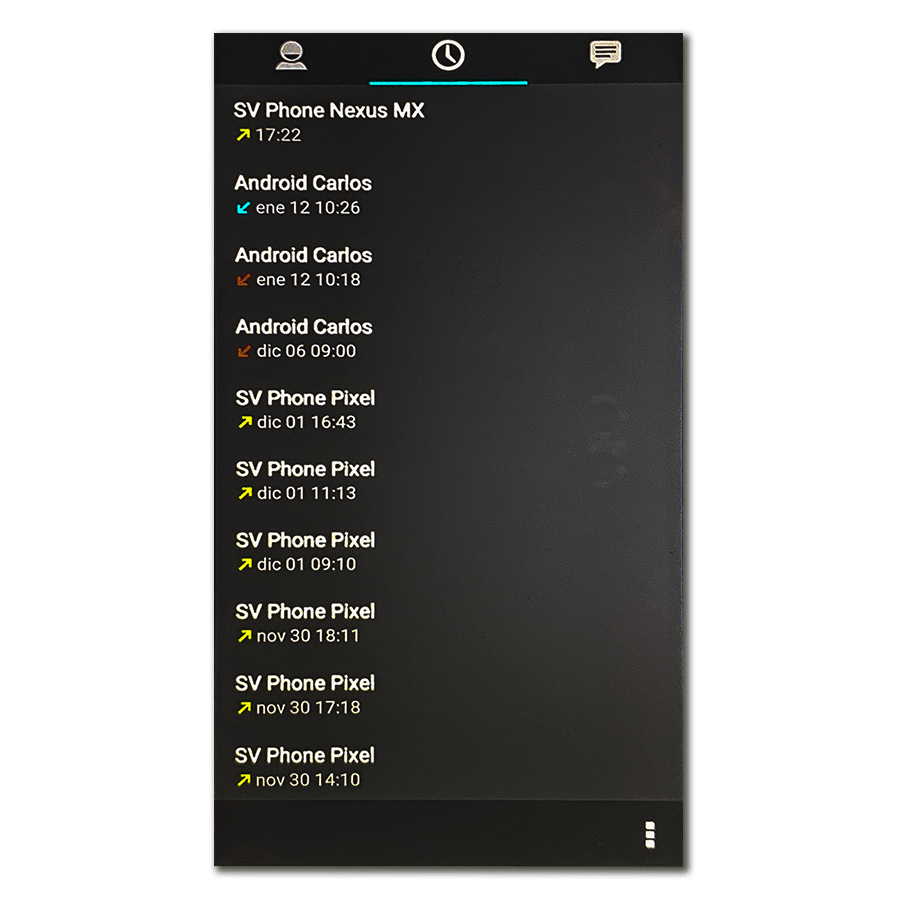

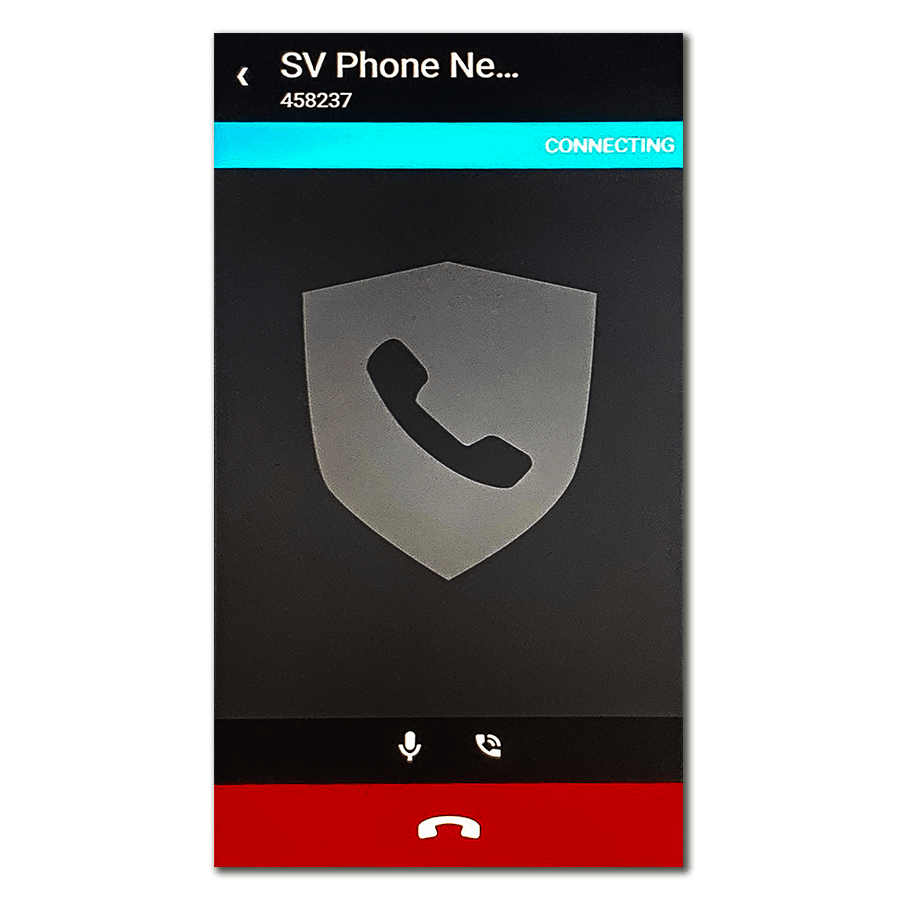

• Llamadas de voz cifradas punto a punto con

audio HD

• Cifrado Extremo a Extremo.

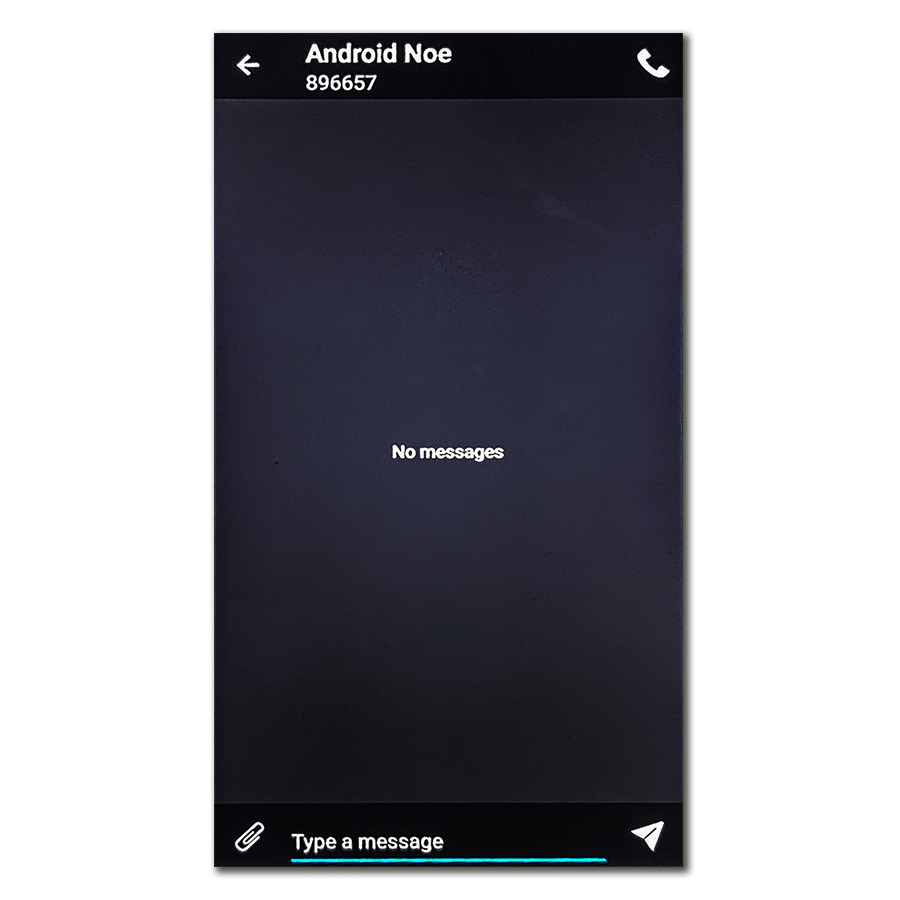

• Mensajes de texto cifrados.

• Chats grupales cifrados

• Transferencia de fotos y videos cifrados

• Mensajes de video cifrados.

-Soporte de seguridad extendido:

• Revocación remota

• Password de pánico

• Formateo del equipo

• Formateo del equipo al ingresar 5 veces la

contraseña incorrecta

-Arranque completo verificado, que cubre todo el firmware y las particiones del sistema operativo

– Seguro contra las principales vulnerabilidades, evita exploits

-Cifrado de la capa del sistema de archivos, que cubre todos los datos y metadatos

CARACTERÍSTICAS DEL CIFRADO DE GRADO MILITAR

Intercambio de Llaves: DH 8192 o ECC B571 (sobre campos binarios) /

ECC P521 (sobre campos principales)

Cifrado: AES 256 en el Modo GCM

Función Hash: SHA512

Fuente de PRNG: Varias opciones disponibles:

•Sin bloqueo / dev / urandom

•Fuente de entropía de software / hardware (HSM)

personalizado

•Mezcla de entrada del usuario (señal de radio, pantalla

táctil, audio, cámara) para proporcionar una mejor entropía

Autenticación: Sistema incorporado de infraestructura de clave pública (PKI), autenticación basada en certificados.

Protocolo de Comunicación segura: Protocolo de comunicación binario personalizado con:

•Nuevo intercambio de clave de cifrado por llamada

•Backward y forward secrecy

•Cifrado de extremo a extremo, por ejemplo,

solo los participantes tienen claves de cifrado

•Autenticación mutua punto a punto

•Integridad de los datos

•Repetición y reflejo de protección contra ataques

REDES SOPORTADAS

Nuestra solución funciona muy bien con redes de la nueva era como 3G, 4G, Wi-Fi, así como con redes más antiguas (2.5G, EDGE).

Además, nuestra solución funciona en regiones sin cobertura móvil (enlace satelital), así como en oficinas con mayor seguridad donde solo se permiten redes IP Ethernet.

La lista de redes compatibles incluye:

• 3G, 4G

• Wifi

• 2.5G, EDGE

• Satélite (Thuraya SatSleeve, punto de acceso por satélite, satélite de línea

fija, satélite InCar)

• Ethernet de línea fija (teléfonos IP de escritorio, PC, Mac)

ESPECIFICACIONES DE SEGURIDAD

• Arranque completo verificado, que cubre todo el firmware y las particiones del sistema operativo

• Función de borrado forense

• Prevención de las principales vulnerabilidades, evitando exploits

• Cifrado de la capa del sistema de archivos, que cubre todos los datos y metadatos

• UX centrada en la seguridad: pantalla de bloqueo separada, contraseñas de cifrado, etc.

• Seguridad respaldada, actualizaciones periódicas (parches) para abordar nuevas amenazas

Incluye

- Teléfono blindado HTC Google Pixel

- Licencia Crypt Voice 12 meses

- Cargador USB

- Manual